Neues aus der Welt der Cybersecurity finden Sie hier – Produkte, Messen, Infos.

Messen 2026 / 2027

- ISX 2026 – 3. Juni Frankfurt, 9. Juni München, 16. Juni Hamburg, 23. Juni Düsseldorf

- 5. CSK SUMMIT 2026 Cybersecurity / KRITIS – 1. bis 2. Juli 2026, virtuell

- Cybersicherheitsgipfel Hessen – 13. August 2026, Marburg Lokschuppen

- it-sa 2026 – 27. bis 29. Oktober 2026, Nürnberg

- SMARTCITY Expo – 3. bis 5. November 2026, Barcelona

- protekt – 10. bis 11. November 2026, Leipzig

- E-world energy & water – 16. bis 18. Februar 2027, Essen

- SWISS CYBER SECURITY DAYS – 23. bis 24. Februar 2027, Bern

- Hannover Messe – 5. bis 9. April 2027, Hannover

- Cybersecurity Summit – 21. bis 22. April 2027, Hamburg

- AFCEA – 25. bis 26. Mai 2027, Bonn

- it-sa 2027 – Oktober 2027, Nürnberg

Mai 2026

🏖️ „Ferienwohnung — Buchen und mieten Sie Ihren Urlaub auf Gîtes De France, ohne sich zu ruinieren!“ – so bewirbt Gîtes de France seine offizielle Webseite.

🔐 Ob das alle Kunden noch genauso sehen?

Der kürzlich bekannt gewordene Datenklau bei Gîtes de France zeigt einmal mehr: Cyberangriffe machen auch vor der Ferienbranche keinen Halt. 🏖️💻

Am 17. Mai traf es einen der größten französischen Ferienhausvermieter. Gestohlen wurden persönliche Daten von mehr als 389.000 Kunden – darunter Namen, E-Mail-Adressen und Telefonnummern. Die Datensätze reichen teilweise bis ins Jahr 1995 zurück.

💡 Zwar blieben Bankdaten verschont, doch genau diese Informationen sind für Cyberkriminelle besonders wertvoll: Sie ermöglichen gezielte Phishing-Angriffe, bei denen Betrüger mit persönlichen Details Vertrauen erschleichen. 🎣

👉 Deshalb gilt heute mehr denn je:

Genießen Sie Ihre Ferien – und schützen Sie gleichzeitig sich selbst und Ihre Kunden.

🛡️ Wir haben die passenden Lösungen für mehr Sicherheit und Vertrauen.

❓Welches kleine oder mittelständische Unternehmen hat heute schon „mal eben“ eine halbe Million Euro für einen Cyberangriff eingeplant?

Die Realität ist: KMU bleiben weiterhin die Hauptziele von Cyberkriminellen. 💻⚠️

Und Deutschland steht laut aktuellen Aussagen von Innenminister Dobrindt international auf Platz 3 der meistangegriffenen Länder – direkt hinter den USA und Kanada. 🇩🇪

Zwar zahlen längst nicht alle betroffenen Unternehmen Lösegeld.

Aber dort, wo gezahlt wurde und Fälle statistisch erfasst sind, lag die Summe im Durchschnitt bei rund 500.000 Euro. 💸

Die Folgen gehen jedoch weit über einzelne Unternehmen hinaus:

📉 Produktionsausfälle

📉 Sabotage

📉 Erpressung

📉 Datenverlust

Der jährliche wirtschaftliche Schaden durch Cyberangriffe wird inzwischen auf über 200 Milliarden Euro geschätzt. Eine enorme Belastung für die gesamte Volkswirtschaft.

🛡️ Deshalb soll die aktive Cyberabwehr jetzt deutlich ausgebaut werden. Noch im Mai plant die Bundesregierung neue Befugnisse für Sicherheitsbehörden wie das BKA. Ziel ist es, kriminelle Netzwerke frühzeitig zu erkennen, Strukturen zu analysieren, Täter zu identifizieren und gezielt gegen internationale Cyberkriminalität vorzugehen.

Cybersecurity ist Wirtschaftsschutz. Unternehmensschutz. Zukunftsschutz. 🔐

IWF warnt Finanzwelt

💻⚠️ Stellen Sie sich vor: Ein einzelner KI-gestützter Cyberangriff legt plötzlich Banken, Zahlungsverkehr und kritische Infrastrukturen lahm.

Was lange nach Science-Fiction klang, wird nun zur realen Sorge der Finanzwelt. 🌍🏦

Der Internationale Währungsfonds (IWF) warnt eindringlich vor einer neuen Generation KI-gesteuerter Cyberattacken durch das Modell „Mythos“. Besonders alarmierend: Sicherheitslücken könnten automatisiert entdeckt und ausgenutzt werden – selbst ohne tiefes Expertenwissen. 🤖🔓

Der IWF spricht bereits von möglichen „makrofinanziellen Schocks“ und einer gefährlichen Kettenreaktion für das globale Finanzsystem. 🚨📉

Cybersicherheit ist damit längst kein reines IT-Thema mehr, sondern eine zentrale Frage der wirtschaftlichen Stabilität. 🔐🌐

Die Luftfahrtbranche wird immer stärker zum Ziel von Cyberkriminellen.

Erst Streiks. Dann geschlossene Flughäfen.Jetzt Passagierdaten im Darknet. 😳

Der mutmaßliche Hackerangriff auf Ryanair zeigt erneut: Die größte Gefahr für Airlines kommt nicht nur aus der Luft – sondern aus dem Netz. 💻⚠️

Laut Berichten sollen sensible Daten von Passagieren betroffen sein:

📌 Namen

📌 IBANs & SWIFT-Codes

📌 Flugdetails

📌 Entschädigungsanträge

Besonders kritisch: Die Daten könnten für Phishing, Betrug und Identitätsdiebstahl genutzt werden. 🚨

Und mit jedem Vorfall wächst die Frage: Wie sicher sind unsere Daten wirklich? 🔐

April 2026

🚨 Cyberangriffe im Einzelhandel: Warum der Staat jetzt handeln muss

Der Wirtschaftsrat der CDU schlägt Alarm – und fordert ein staatliches Schutzpaket für Händler.

💡 Die Zahlen sprechen eine klare Sprache:

- 📊 334.000 Cyberdelikte in 2025

- 🌍 >90 % aus dem Ausland, oft nicht zurückverfolgbar

- 💸 200 Milliarden € Schaden für deutsche Unternehmen (Studie von Bitkom)

- ⚠️ Fast 90 % aller Firmen betroffen

🏪 Prominente Opfer zeigen die Dimension:

- Ceconomy (MediaMarkt/Saturn):

→ 3.000 Server lahmgelegt, Millionenverluste - KaDeWe Group:

→ 4.300 Kundendaten gestohlen - Rossmann:

→ Onlineshop zeitweise offline - Tegut & MediaMarkt ebenfalls betroffen

⚠️ Das eigentliche Problem:

Viele KMU fühlen sich sicher – sind es aber nicht:

- ✅ 90 % halten ihre IT für gut geschützt

- ❌ Tatsächlich erfüllen sie nur ~56 % der Mindeststandards

🧠 Was jetzt gefordert wird:

- ⚡ 30-Sekunden-Meldesystem für Cyberangriffe

- 🎯 Staatliche Testangriffe (wie Lebensmittelkontrollen)

- 🛠️ Konkrete Hilfe innerhalb von 24h

- 📏 Praxisnahe Sicherheitsstandards (ähnlich DIN)

🤖 Die Großen rüsten auf – der Mittelstand kämpft

Die Schwarz Gruppe (Lidl, Kaufland):

- 💰 Investiert Millionen in Cybersecurity

- 🤖 Entwickelt KI-Lösungen mit ServiceNow

- 🚨 350.000 Angriffe – pro Tag

👉 Der Mittelstand? Oft ohne Ressourcen.

💬 Fazit

Cybercrime ist kein IT-Problem mehr. Es ist ein systemisches Wirtschaftsrisiko.

Hannover Messe 2026

Zwischen Innovationen, Maschinen und Zukunftstechnologien – und plötzlich die entscheidende Frage: Wie sicher ist das alles eigentlich? 🔐 Genau darüber sollten wir sprechen. Ich bin auf der Hannover Messe 2026 – und freue mich auf den direkten Austausch vor Ort!

Die Messe ist einer der wichtigsten Treffpunkte für Produktinnovationen und neue Technologien. Und klar ist: Ohne Cybersecurity geht heute nichts mehr. 💻⚠️

📍 Ich bin am Mittwoch, 22. April, und Donnerstag, 23. April in Hannover

📞 Lassen Sie uns spontan oder geplant austauschen – einfach mail mit Terminvorschlag an m.betz@bcm5.de

Ich freue mich auf spannende Gespräche, neue Perspektiven und echte Einblicke aus der Praxis! 👉 Wer ist ebenfalls vor Ort und hat Lust auf einen Austausch rund um Cybersecurity?

🚨 Was wäre, wenn…?

Drohnen überfliegen unbemerkt ein Land. Falsche Korruptionsvorwürfe verbreiten sich viral und beeinflussen Wahlen. Ein Staat schafft künstliche Inseln, um Macht und Ressourcen zu sichern…. Klingt wie Breaking News – ist aber ein Szenario.

👉 Willkommen bei „Zero Day“.

Montag, 20. April 2026 begann mit „Locked Shields“ eine der weltweit größten Cyberabwehr-Übungen:

🌍 45 Länder

👥 4.000 Expert:innen

🎯 Ein Ziel: Kritische Infrastruktur vor hochkomplexen Angriffen schützen

Im „Blue Team“ verteidigen u. a. Deutschland, Österreich, Schweiz und Luxemburg gemeinsam Systeme wie Kraftwerke oder Flugabwehr – gegen ein hochspezialisiertes „Red Team“.

💡 Die Realität dahinter: Cyberangriffe haben sich verändert.Nicht mehr nur einfache DDoS-Attacken – sondern KI-gestützte Angriffe, schnell, präzise und täglich.

➡️ Die Antwort darauf? Auch die Verteidigung wird intelligenter: mehr KI, mehr Zusammenarbeit, mehr Innovation.

Cybersecurity ist längst kein IT-Thema mehr – sondern ein zentraler Pfeiler unserer Sicherheit.

🚨 Nach Cyberangriffen auf kritische Infrastruktur in den USA: Wichtiger Warnhinweis für Betreiber auch in Deutschland 🚨

Aktuellen Meldungen aus den USA zufolge führen Hackergruppen mit mutmaßlichen Verbindungen zum Iran gezielte Cyberangriffe auf kritische Infrastrukturen durch. .Betroffen sind insbesondere Industrieanlagen, die über das Internet erreichbar sind – darunter Einrichtungen aus Regierung, Wasserversorgung und Energiesektor. ⚡💧🏭

Die Angriffe zielen darauf ab, Bedienoberflächen zu manipulieren und falsche Daten darzustellen. Dies kann zu erheblichen Betriebsstörungen und finanziellen Schäden führen. Das tatsächliche Ausmaß der Angriffe ist derzeit noch unklar. ⚠️💻

Zusätzlich zeigen jüngste Vorfälle – etwa ein Angriff auf den Direktor der US-Bundespolizei – die zunehmende Professionalität und Zielgerichtetheit solcher Akteure. 🎯

👉 Was bedeutet das für Deutschland?

Diese Entwicklungen unterstreichen die dringende Notwendigkeit, auch hierzulande die Cybersicherheit kritischer Infrastrukturen weiter zu erhöhen.

🔐 Empfehlungen:

– Überprüfung und Absicherung internetexponierter Systeme

– Strikte Netzwerksegmentierung und Zugriffskontrollen

– Regelmäßige Updates und Patch-Management

– Sensibilisierung von Mitarbeitenden für Cyberrisiken

– Vorbereitung auf Notfall- und Reaktionsszenarien

💡 Fazit:

Cyberangriffe auf kritische Infrastruktur sind längst Realität und entwickeln sich dynamisch weiter. Jetzt ist der Zeitpunkt, Schutzmaßnahmen zu überprüfen und gezielt zu verstärken.

März 2026

🚨 Cyberangriff auf hochrangigen Ex-Geheimdienstler – eine Warnung für uns alle!

Mitte März 2026 wurde bekannt: Arndt Freytag von Loringhoven, ehemaliger Vizepräsident des BND und NATO-Diplomat, ist Opfer eines gezielten Cyberangriffs geworden.

👉 Über eine täuschend echte Phishing-Nachricht wurde er dazu gebracht, seine PIN an einen vermeintlichen Support weiterzugeben.

👉 Die Folge: Zugriff auf sensible persönliche Daten.

👉 Ähnliche Angriffe richteten sich auch gegen Amtsträger, Militärs und Journalisten.

Ermittler vermuten einen staatlich gesteuerten Hintergrund – Hinweise deuten in Richtung russischer Spionage. Offiziell bestätigt ist das nicht, doch der Fall wurde als „sicherheitsrelevant“ eingestuft.

💡 Die wichtigste Erkenntnis:

Wenn selbst erfahrene Sicherheitsexperten Opfer werden, kann es jeden treffen.

🛡️ Konkrete Vorsorgeempfehlungen:

✅ Keine sensiblen Daten weitergeben

Support wird niemals nach PINs, Passwörtern oder Codes fragen.

✅ Zweifel = abbrechen

Im Zweifel immer den offiziellen Kanal selbst kontaktieren – nicht über den Chat antworten.

✅ Zwei-Faktor-Authentifizierung (2FA) aktivieren

Ein zusätzlicher Schutzlayer kann entscheidend sein.

✅ Phishing erkennen lernen

Auf Druck achten („sofort handeln!“), auf ungewöhnliche Anfragen oder kleine Abweichungen im Absender.

✅ Geräte & Apps aktuell halten

Updates schließen bekannte Sicherheitslücken.

✅ Sensibilisierung im Team fördern

Cybersecurity ist keine IT-Aufgabe – sondern eine Führungsaufgabe.

⚠️ Mein Fazit:

Cyberangriffe werden gezielter, persönlicher und überzeugender. Vertrauen wird zur größten Angriffsfläche.

🚀 Good News: Mehr Cybersicherheit für die Wirtschaft!

In Zeiten voller negativer Schlagzeilen – von wirtschaftlichem Abschwung bis hin zu Entlassungen – ist diese Entwicklung ein starkes positives Signal:

💡Die Bundesregierung hat eine neue Nationale Wirtschaftsschutzstrategie beschlossen.

Das Ziel:

🔐 Unternehmen besser vor Spionage, Sabotage und Cyberangriffen schützen

🔗 Lieferketten und Innovationen resilienter machen

🛡️ Ein hohes gemeinsames Cybersicherheitsniveau etablieren

Besonders wichtig:

👉 Stärkung des Schutzes vor Hackerangriffen (u. a. durch NIS-2)

👉 Bessere Zusammenarbeit zwischen Staat und Wirtschaft

👉 Fokus auf KMU, die oft keine eigenen Sicherheitsstrukturen haben

Diese Strategie baut auf der Nationalen Sicherheitsstrategie 2023 auf und ist ein entscheidender Schritt für mehr Wirtschaftsschutz und Zukunftsfähigkeit. 📈

Februar 2026

‼️ Großangelegter Cyberangriff auf die Deutsche Bahn – Buchungs- und Auskunftssysteme betroffen 🚂

Die Deutsche Bahn wurde Ziel eines erheblichen Cyberangriffs. Dabei handelt es sich um eine gezielte Attacke auf die IT-Systeme des Konzerns, die in mehreren Wellen erfolgte.

Das Ausmaß des Angriffs sei „erheblich“. Dennoch griffen die bestehenden Abwehrmechanismen, sodass nach aktuellem Stand keine Kundendaten kompromittiert wurden.

Die Angriffe begannen am Faschingsdienstag. Ab dem Nachmittag kam es zu spürbaren Einschränkungen für Kundinnen und Kunden:

⛔ Ticketbuchungen waren zeitweise nicht möglich

⛔ Verbindungsauskünfte konnten nicht abgerufen werden

⛔ Es erschienen Fehlermeldungen statt Fahrinformationen

⛔ Betroffen waren sowohl die Buchungs-App DB Navigator als auch die Website.

▶️ Die wellenartigen Angriffe deuten auf eine koordinierte und strategisch geplante Vorgehensweise hin. Der Vorfall zeigt erneut, wie kritisch resiliente IT-Infrastrukturen für Unternehmen mit hoher Systemrelevanz sind – insbesondere im Bereich der öffentlichen Daseinsvorsorge.

▶️ Cybersecurity bleibt nicht nur eine technische, sondern zunehmend auch eine strategische Managementaufgabe

😾 Cyberangriff auf die EU-Kommission – schnelle Reaktion, klare Prozesse 👍

Anfang Februar 2026 wurde die Mobilfunk-Infrastruktur der EU-Kommission Ziel eines Cyberangriffs. Die Reaktion erfolgte umgehend – strukturiert, koordiniert und nach etablierten Sicherheitsprotokollen.

🔎 Was bislang bekannt ist

Cybersecurity-Experten vermuten einen möglichen Zusammenhang mit der kürzlich veröffentlichten Schwachstelle in Ivanti EPMM (Endpoint Manager Mobile). Eine abschließende forensische Bewertung steht noch aus.

⚙️ Das Vorgehen nach Entdeckung des Angriffs

👍Auffälligkeiten in einzelnen IT-Systemen wurden sofort identifiziert und isoliert, der Angriff auf mobile Endgeräte konnte frühzeitig erkannt und wohl eingedämmt werden.

👍Gemäß Notfallprotokoll wurde ein internes Untersuchungsteam eingesetzt, das eng mit CERT-EU (Computer Emergency Response Team der EU-Institutionen) zusammenarbeitet, um Ursache und Umfang des Vorfalls vollständig aufzuklären.

👍Nach aktuellem Stand gibt es keine Hinweise auf den Abfluss sensibler oder vertraulicher Daten.

👍Der operative Betrieb der Kommission läuft ohne wesentliche Einschränkungen weiter.

👍Mitarbeitende wurden präventiv zu erhöhter Wachsamkeit im Umgang mit mobilen Geräten und externen Zugriffen angehalten.

🛡️ Einordnung

Der Vorfall unterstreicht einmal mehr: Mobile Infrastrukturen sind ein strategisches Angriffsziel. Entscheidend sind nicht nur Prävention, sondern vor allem Reaktionsgeschwindigkeit, klare Prozesse und transparente Kommunikation.

Cyberresilienz ist keine Option – sie ist Grundvoraussetzung für handlungsfähige Institutionen.

🔐 WhatsApp reduziert Angriffsflächen auf Konto-Ebene

Der weltweit führende Messenger WhatsApp verschärft seine Sicherheitsarchitektur und adressiert gezielt Risiken wie Social Engineering, Malware-Verteilung und unautorisierte Kontoübernahmen.

Die neu angekündigten Maßnahmen zielen deutlich auf präventive Risikoreduktion:

✔️ Default-Blockierung von Medien unbekannter Absender → Reduktion von Zero-Click-Angriffsvektoren

✔️ Konsequente Zwei-Faktor-Authentifizierung (2FA) → Härtung gegen Account Takeover

✔️ Gesperrte Sicherheitsbenachrichtigungen → Schutz vor Manipulation sicherheitsrelevanter Einstellungen

✔️ Optionale Deaktivierung von Link-Previews → Minimierung externer Content-Exposition

✔️ Restriktive Gruppenrichtlinien → Kontrolle über unautorisierte Gruppenmitgliedschaften

✔️ Strenge Privacy Defaults für Status- und Profildaten → Reduktion von OSINT-Exfiltration

📌 Die Maßnahmen sind besonders relevant für Organisationen, in denen WhatsApp (offiziell oder informell) für geschäftsnahe Kommunikation genutzt wird. Sie unterstützen Defense-in-Depth-Strategien, ersetzen jedoch keine unternehmensweiten Richtlinien, MDM-Kontrollen oder Awareness-Programme.

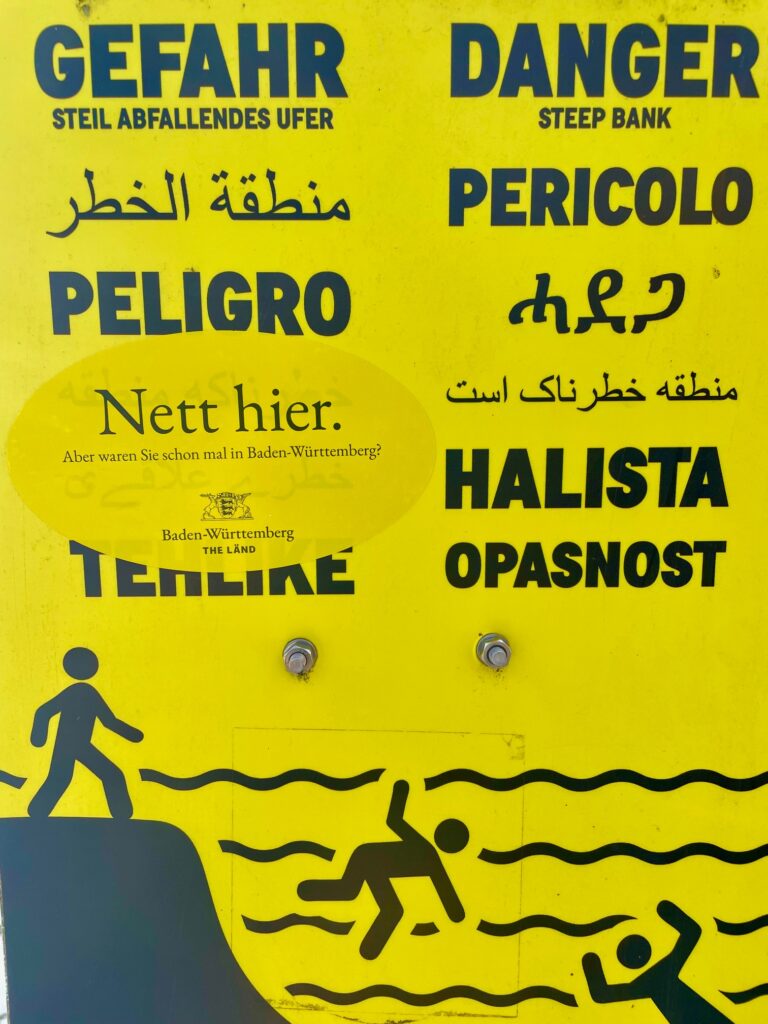

😾 Erneut Baden-Württemberg: Nach dem Angriff auf die Marketingkampagne des Landes ‚The Länd‘ (wir haben berichtet) ist nun das Schorndorfer Kinderprojekt „Forschungsfabrik“ betroffen.😾

Rund 20.000 Personen sollen von der Cyberattacke geschädigt sein – gestohlen wurden wohl E-Mail-Adressen, Passwörter und Wohnortdaten (vgl. Bericht).

❓ Die entscheidende Frage lautet: Wie können sich Organisationen wirksam schützen – und Vorfälle dieser Art verhindern❓

Cybersicherheit beginnt nicht erst im Ernstfall, sondern bei vorausschauender Vorsorge. Jetzt ist der richtige Zeitpunkt zu handeln.

Wir unterstützen Sie mit passenden Sicherheitslösungen – zuverlässig, praxiserprobt und durchgängig made & hosted in Germany.

Januar 2026

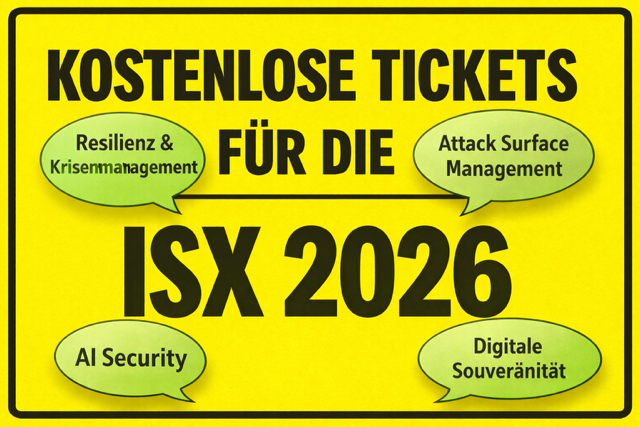

‼️ Kostenlose Tickets für die ISX-IT-Security Conference im Juni 2026 in Frankfurt, München, Hamburg und Düsseldorf noch bis zum 31. Januar 😄

Im Juni bietet die ISX IT-Security Conference erneut einen Mix von Fachvorträgen und praxisnahe Inputs zu hochaktuellen Cybersecurity-Themen mit Gelegenheit zum fachlichen Austausch. Zielgruppe sind Verantwortliche und Dienstleister mit Fokus auf IT-Sicherheit & Cloud Security, Datensicherheit / Datenschutz, IT-Consulting & -Integration, (Managed) Security Services.

Auszug aus dem Programm:

RESILIENZ & KRISENMANAGEMENT

Notfallmanagement • Cyber Incident Simulation • Business Continuity Plan • Krisenkommunikation • Human Resilience • Fokus Compliance: NIS2 und DORA • Fokus Lieferkette: Supply Chain Security & Vendor Risk Management

ATTACK SURFACE MANAGEMENT

Tools der Hacker • Insider Risk Management • Hybride Angriffsszenarien • Priorisierung der Security-Maßnahmen • Mikrosegmentierung • Managed Security Services

DIGITALE SOUVERÄNITÄT

Auswahl, Verfügbarkeit, Autonomie • Souveräne Sicherheit • Digitale Souveränität & Hyperscaler in der Cybersecurity: Chancen und Risiken • Security-Lösungen aus Europa/Deutschland

AI SECURITY

Angriffsvektoren • Manipulation von KI-Agenten • Cloud- und Datenstrategien für KI • Risk-Scores, Firewall- und Security-Konzepte • KI Guidlines • Technische Schutzmaßnahmen • KI-gestützte Awareness-Programme

‼️2026 – die Cyber-Bedrohungslage eskaliert weiter ‼️

KI-gestützte Angriffe, automatisierte Exploit-Ketten und hochprofessionelle Cybercrime-Gruppen erhöhen Geschwindigkeit, Reichweite und Wirkung von Angriffen massiv. Moderne Ransomware agiert modular, lateral und datengetrieben – mit Fokus auf Exfiltration, Persistenz und gezielte Erpressung.

Die Zahlen zum Jahresende 2025 sind alarmierend: Seit 2020 hat sich die Zahl erfolgreicher Cyberangriffe verdreifacht, allein 2025 liegt der Anstieg bei +44,5 % (vgl. Pressemeldungen). Gemeldet werden Ransomware, Datendiebstahl, Supply-Chain-Kompromittierungen, unbefugte Zugriffe sowie KI-gestütztes Phishing und Deepfakes, die klassische Sicherheitsmechanismen umgehen.

Betroffen sind längst nicht mehr nur KRITIS. Angriffe treffen Unternehmen aller Branchen und Größen – von Industrie und Handel bis zu Mittelstand und Handwerk. Hybride IT, Legacy-Systeme und fehlende Transparenz in der Lieferkette vergrößern die Angriffsfläche.

Mit NIS-2 wird Cybersecurity endgültig zur Managementverantwortung.

Gefragt sind belastbare Zero-Trust-Architekturen, kontinuierliches Monitoring, Incident-Response-Fähigkeiten und eine messbare Sicherheits-Governance. Moderne Angriffe zielen nicht mehr nur auf einzelne Systeme, sondern auf gesamte IT- und OT-Infrastrukturen. Parallel dazu erreichen Phishing-Kampagnen und Deepfakes durch den Einsatz von Künstlicher Intelligenz ein neues Qualitätsniveau – klassische Erkennungsmechanismen stoßen zunehmend an ihre Grenzen.

‼️ Cybersecurity ist kein IT-Projekt mehr – sondern eine strategische Resilienzfrage. ‼️

Sie sich sicher, dass ausschließliche weisse Schafe ihre Solarparks nutzen❓

Immer mehr Solarparks versorgen mit der notwendigen Energie und spielen eine Schlüsselrolle in der deutschen Energiewende. Diese rasch wachsende Bedeutung von Photovoltaik erfordert gleichzeitig mehr Fokus auf ganzheitliche Sicherheitskonzepte. Der rasch wachsende Ausbau erhöht den Handlungsbedarf für Netzbetreiber und Kommunen sehr stark.

Mit der zunehmenden Netzrelevanz von Solarparks steigen die Anforderungen an deren IT- und OT-Sicherheit. Viele Photovoltaik-Anlagen übernehmen heute Funktionen, die sie in den Kontext kritischer Infrastrukturen rücken.

Die fortschreitende Digitalisierung – etwa durch vernetzte Wechselrichter, Fernwartung und Monitoring-Systeme – erhöht gleichzeitig die Angriffsfläche. Häufige Schwachstellen sind ungesicherte Fernzugänge, fehlende Trennung von IT und OT sowie veraltete Firmware.

Das BSI warnt regelmäßig vor Cyberrisiken in der Energieversorgung. Für Betreiber und Stadtwerke bedeutet das: Cybersicherheit muss kontinuierlich und systematisch in den Betrieb integriert werden.

Sprechen Sie mit uns – wir haben Lösungen für Sie! Nutzen Sie zur Angriffserkennung die HoneyBox – wir bieten auch die Sicherheitsüberprüfung Ihrer OT-Systeme an und entwickeln ein Sicherheitskonzept für Sie. Informieren Sie sich über unsere Lösungen hier.

Bild: Glücklicherweise haben wir das schwarze Schaf noch nicht gesichtet und haben es daher mit KI generiert – Wir unterstützen gerne dabei, daß auch künftig keine schwarzen Schafe in Ihre Solarparks eindringen können.

😾 Gewissenlos! Kein Zugang für Notfälle, kein Strom im eiskalten Winter ….

⚠️ Angriffe auf kritische Infrastruktur treffen Unschuldige.

Wie zuletzt beim Stromausfall in Berlin oder der Cyberattacke auf das Kreiskrankenhaus Roth – die Notaufnahme musste geschlossen werden!

Menschen werden in Not gebracht, unterhalten keine Unterstützung – DAS ist unmenschlich. Kunden können sich in solchen und vielen anderen Fällen kaum selber schützen. Die Verantwortung liegt bei den Betreibern.

🔐 Peinlich – Cyberangriff auf staatlichen Shop 🙀

Der aktuelle Vorfall zum Jahresbeginn – Cyberattacke auf ‚The Länd’ zeigt erneut: Sicherheitslücken können sensible Kundendaten gefährden. Der Onlineshop der Marketingkampagne des Landes Baden Württemberg wurde angegriffen – und das wurde erst durch Kundenmeldungen entdeckt.

👉 Auch Shopbetreiber stehen in der Pflicht: IT-Security, regelmäßige Updates und präventive Prüfungen sind keine Kür, sondern verbindliche Verantwortung gegenüber Kunden.

‼️ Datenschutz beginnt bei Vorsorge. Jetzt handeln.

🎆 Good Vibes für 2026 – das wünschen wir allen IT-Security-Verantwortlichen!

🔐 Mehr Achtsamkeit gegenüber Cybergefahren

🛡️ Ein nachhaltig hohes Security Awareness-Niveau

🚨 Eine frühe und erfolgreiche Erkennung von Angriffen

👉 Nutzen Sie den Jahresstart, um Ihre Sicherheitsstrategie zu überprüfen:

Sind Awareness, Detection und Reaktionsfähigkeit wirklich auf dem aktuellen Bedrohungsniveau?

💬 Lassen Sie uns ins Gespräch kommen – über praxistaugliche IT-Security, die nicht nur compliant ist, sondern im Ernstfall wirkt.

🎆

Interessiert – Senden Sie uns eine E-Mail an: m.betz@bcm5.de.